ДЕМО 2026

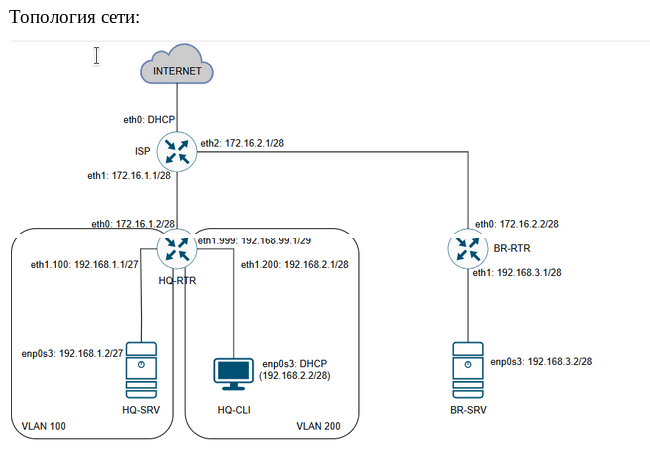

На рисунке 1. изображена топология сети

Рисунок 1 — Топология сети

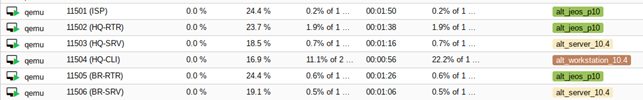

На рисунке 2 изображены используемые ОС на машинах

Рисунок 2 - ОС

Используемые ОС:

ISP, HQ-RTR, BR-RTR — AltJEOS

HQ-SRV, BR-SRV — Альт сервер 10

HQ-CLI — Альт Рабочая Станция 10

Данные для входа (логин/пароль) (root/toor). На HQ-CLI (user/resu)

В ПРИЛОЖЕНИИ А — Таблица адресации

Модуль 1 — Настройка сетевой инфраструктуры

ЗАДАНИЕ 1. Произведите базовую настройку устройств:

• Настройте имена устройств согласно топологии. Используйте полное

доменное имя

• На всех устройствах необходимо сконфигурировать IPv4:

• IP-адрес должен быть из приватного диапазона, в случае, если сеть

локальная, согласно RFC1918

• Локальная сеть в сторону HQ-SRV(VLAN 100) должна вмещать не

более 32 адресов

• Локальная сеть в сторону HQ-CLI(VLAN 200) должна вмещать не

менее 16 адресов

• Локальная сеть для управления(VLAN 999) должна вмещать не

более 8 адресов

• Локальная сеть в сторону BR-SRV должна вмещать не более 16

адресов

• Сведения об адресах занесите в таблицу 2, в качестве примера

используйте Прил_3_О1_КОД 09.02.06-1-2026-М1

2. Настройте доступ к сети Интернет, на маршрутизаторе ISP:

• Настройте адресацию на интерфейсах:

• Интерфейс, подключенный к магистральному провайдеру, получает

адрес по DHCP

• Настройте маршрут по умолчанию, если это необходимо

• Настройте интерфейс, в сторону HQ-RTR, интерфейс подключен к сети

172.16.1.0/28

• Настройте интерфейс, в сторону BR-RTR, интерфейс подключен к сети

172.16.2.0/28

• На ISP настройте динамическую сетевую трансляцию портов для

доступа к сети Интернет HQ-RTR и BR-RTR

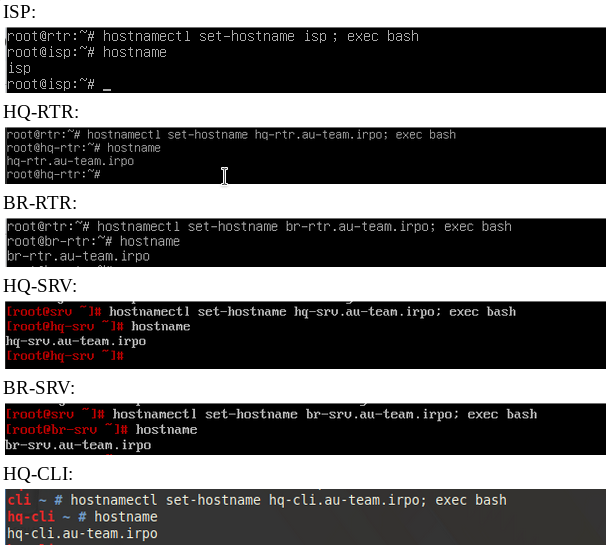

Настройка имен устройств. Согласно топологии

Для настройки имён используется команда

hostnamectl set-hostname <имя устройства>; exec bash

Переходим на машины и настраиваем имена

Если же не заходит в графической оболочке на HQ-CLI вызываем отдельным окном и работаем в нём от имени root

Конфигурация IP-адресов

На ISP — есть три сетевых интерфейса

enp7s1 — идёт в Интернет

enp7s2 — в сторону HQ

enp7s3 — в сторону BR

Т.К. AltJeOS использует настройку EtcNet используем путь /etc/net/ifaces/<интерфейс>

ЗАХОДИМ на ISP

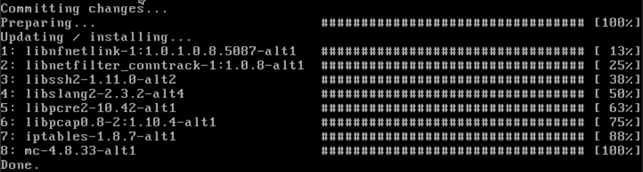

Перед настройкой IP-адресов для удобности установим midnight commander (mcedit) и iptabes для настройки NAT

ДЛЯ ЭТОГО используем команды (Обновим репозитории. Скачаем mc)

apt-get update

apt-get install mc iptables -y

После выполнения команд у вас должен быть следующий вывод завершения команд, как на рисунке 3.

Рисунок 3 — Успешная установка пакетов

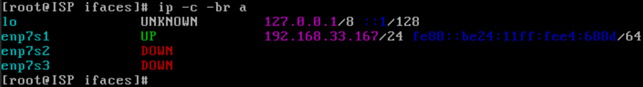

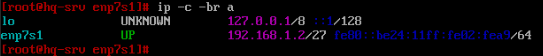

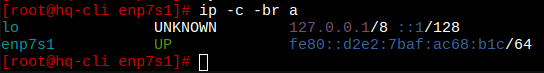

После чего проверим название наших сетевых интерфейсов (вывод на рисунке 4). Можем использовать ip a Или же использовать вывод в более краткой форме

ip -c -br a

Рисунок 4 — Вывод интерфейсов

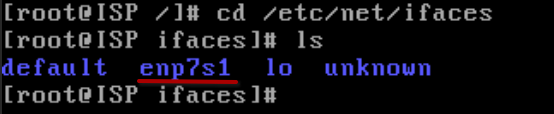

И увидим наши интерфейсы (enp7s1 — идёт в Интернет. Другие необходимо настроить в сторону локальных сетей). Вывод команд на рисунке 5

cd /etc/net/ifaces

ls

Рисунок 5 — Проверка каталога сетевого

интерфейса

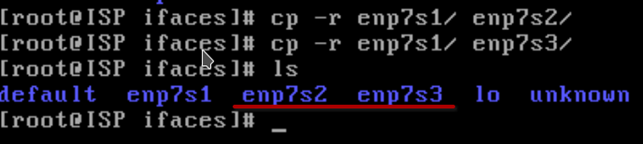

Увидим наш каталог enp7s1 и копируем его в enp7s2 и enp7s3. Согласно рисунку 6.

(НАХОДИМСЯ в /etc/net/ifaces)

cp -r enp7s1 enp7s2

cp -r enp7s1 enp7s3

ls

Рисунок 6 — Проверка успешного

копирования

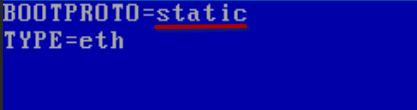

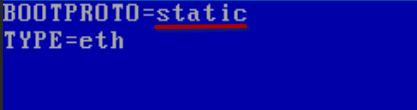

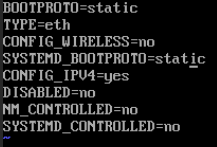

После чего заходим на enp7s2, заходим в файл options и меняем dhcp на static. Согласно рисунку 7

Используем (ЛИБО текстовый редактор vim, либо mcedit) команду (НАХОДИМСЯ в /etc/net/ifaces)

mcedit enp7s2/options

Рисунок 7 — Замена на static

В случае использования mcedit нажимаем клавишу <F2>, чтобы сохранить и затем клавишу <F10>, чтобы выйти из редактора.

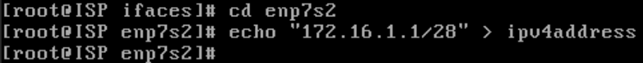

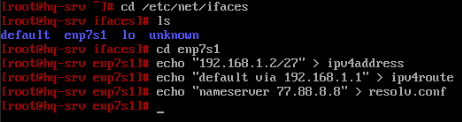

После чего заходим в /etc/net/ifaces/enp7s2 задаём IP-адрес с помощью echo

cd /etc/net/ifaces/enp7s2 (ЕСЛИ ЖЕ мы в /etc/net/ifaces. Пишем cd enp7s2)

echo "172.16.1.1/28" > ipv4address

Как на рисунке 8

Рисунок 8 — Задание IP-адреса

После чего заходим на enp7s3, заходим в файл options и меняем dhcp на static. Согласно рисунку 9

Используем команду (НАХОДИМСЯ в /etc/net/ifaces)

mcedit enp7s3/options (ИЛИ ЖЕ можем использовать vim enp7s3/options)

Рисунок 9 — Замена на static

В случае использования mcedit нажимаем клавишу <F2>, чтобы сохранить и затем клавишу <F10>, чтобы выйти из редактора.

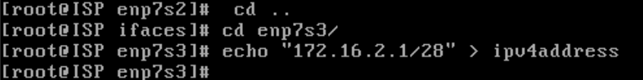

После чего заходим в /etc/net/ifaces/enp7s3 задаём IP-адрес с помощью echo

cd /etc/net/ifaces/enp7s3 (ЕСЛИ ЖЕ мы в /etc/net/ifaces. Пишем cd enp7s3)

echo "172.16.2.1/28" > ipv4address

Как показано на рисунке 10

Рисунок 10 — Задание IP-адреса

Рисунок 10 — Задание IP-адреса

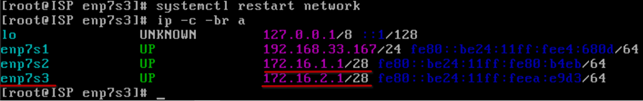

Перезагружаем сетевую службу

systemctl restart network

И проверяем IP-адрес как на рисунке 11.

ip -c -br a

Рисунок 11 — Проверка IP-адресов.

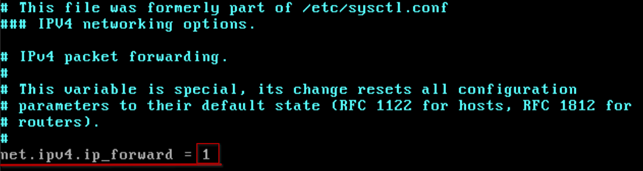

Включим маршрутизацию

mcedit /etc/net/sysctl.conf

В строке net.ipv4.ip_forward заменяем 0 на 1 как на рисунке 12

Рисунок 12 — Включение маршрутизации

Перезагружаем сетевую службу

systemctl restart network

После чего пропишем преобразование сетевых интерфейсов

iptables -t nat -A POSTROUTING -o enp7s1 -j MASQUERADE

Сохраним правила в /etc/sysconfig/iptables

iptables-save > /etc/sysconfig/iptables

После чего добавим в автозагрузку

· systemctl enable --now iptables

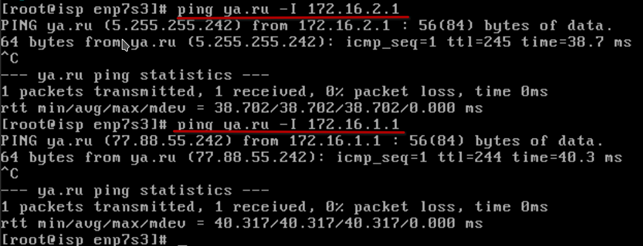

Проверяем доступ с интерфейсов выходящих во внутреннюю сеть как на рисунке 13. Используем команду

ping ya.ru -I 172.16.2.1

ping ya.ru -I 172.16.1.1

Рисунок 13 - Пинг

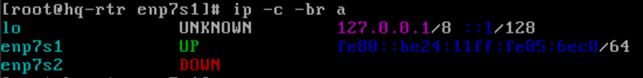

ЗАХОДИМ На HQ-RTR

Проверяем наличие сетевых интерфейсов

ip -c -br a

Рисунок 14 — Проверка сетевых

интерфейсов

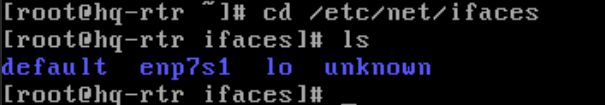

Заходим в конфигурационную директорию (/etc/net/ifaces)

cd /etc/net/ifaces

Проверяем

ls

Вывод представлен на рисунке 15

Рисунок 15 — Проверка названия каталога

интерфейса

После чего копируем

cp -r enp7s1 enp7s2

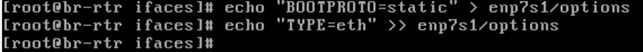

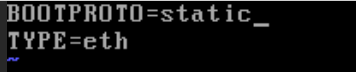

Заходим в enp7s1 и меняем dhcp на static ( НАХОДИМСЯ В /etc/net/ifaces )

echo "BOOTPROTO=static" > enp7s1/options

echo "TYPE=eth" >> enp7s1/options

Рисунок 16 — замена параметров

Зададим IP-адрес

cd /etc/net/ifaces/enp7s1

echo "172.16.1.2/28" > ipv4address

Добавим шлюз по умолчанию

echo "default via 172.16.1.1" > ipv4route

Задаём временный DNS яндекса

echo "nameserver 77.88.8.8" > resolv.conf

И перезагрузим сеть.

systemctl restart network

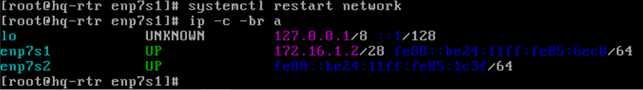

Проверяем как на рисунке 17

ip -c -br a

Рисунок 17 — Проверка

Проверим выход в Интернет. Обновляем пакеты и устанавливаем mcedit

apt-get update

apt-get install mc -y

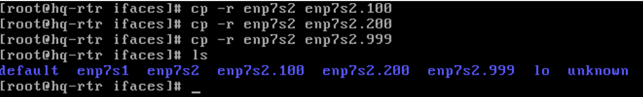

После чего создаём саб-интерфейсы для работы VLAN

Для этого копируем

cp enp7s2 enp7s2.100 -r

cp enp7s2 enp7s2.200 -r

cp enp7s2 enp7s2.999 -r

Проверим

ls

Рисунок 18 — Проверка каталогов для

сетевых интерфейсов

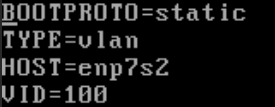

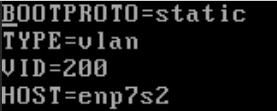

После чего заходим (НАХОДИМСЯ в /etc/net/ifaces) в

cd /etc/net/ifaces/enp7s2.100

mcedit options

И добавляем/изменяем строки

TYPE=vlan

HOST=enp7s2

VID=100

BOOTPROTO=static

Рисунок 19 - Файл options

Зададим IP-адрес

echo "192.168.1.1/27" > ipv4address

После чего заходим (НАХОДИМСЯ в /etc/net/ifaces) в

cd /etc/net/ifaces/enp7s2.200

vim options

И добавляем строки

TYPE=vlan

HOST=enp7s2

VID=200

BOOTPROTO=static

Рисунок 20 — Файл options

Зададим IP-адрес

echo "192.168.2.1/28" > ipv4address

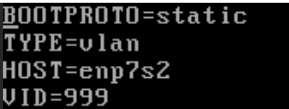

После чего заходим (НАХОДИМСЯ в /etc/net/ifaces) в

cd /etc/net/ifaces/enp7s2.999

vim options

И добавляем строки

TYPE=vlan

HOST=enp7s2

VID=999

BOOTPROTO=static

Рисунок 21 — файл options

Зададим IP-адрес

echo "192.168.99.1/29" > ipv4address

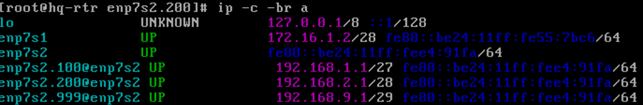

После чего перезагружаем сеть и проверяем IP-адреса. Вывод представлен на рисунке 22

systemctl restart network

ip -c -br a

Рисунок 22 - Проверка IP-адресов

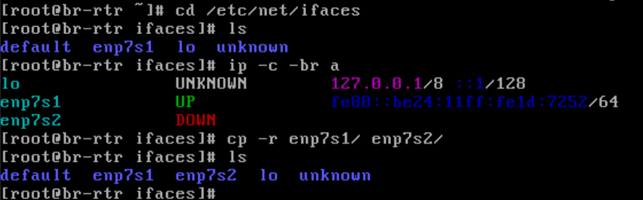

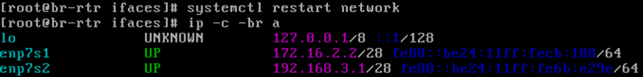

ЗАХОДИМ на BR-RTR

Заходим и задаём IP-адрес

cd /etc/net/ifaces

Проверяем

ls

Проверяем имена интерфейсов

ip -c -br a

После чего копируем

cp -r enp7s1 enp7s2

Проверяем

ls

Проверка на рисунке 23

Рисунок 23 — Команды

Заходим в enp7s1 и меняем dhcp на static ( НАХОДИМСЯ В /etc/net/ifaces )

echo "BOOTPROTO=static" > enp7s1/options

echo "TYPE=eth" >> enp7s1/options

![]()

Рисунок 24 — замена параметров

Зададим IP-адрес

cd /etc/net/ifaces/enp7s1

echo "172.16.2.2/28" > ipv4address

Добавим временный DNS яндекса

echo "nameserver 77.88.8.8" > resolv.conf

Добавим шлюз по умолчанию

echo "default via 172.16.2.1" > ipv4route

И перезагрузим сеть.

systemctl restart network

Проверяем как на рисунке 25

ip -c -br a

![]()

Рисунок 25 — Проверка IP-адреса

Для дальнейшего облегчения процесса, мы установим утилиту MCEDIT, для этого мы обновляем пакеты и устанавлием сам MCEDIT.

apt-get update && apt-get install mc -y

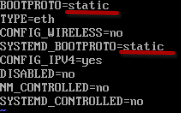

После этого заходим в директорию (etc/net/ifaces/enp7s2)

cd /etc/net/ifaces/enp7s2

Изменим dhcp на static

mcedit options

Рисунок 26 — Замена dhcp

Зададим IP-адрес

echo "192.168.3.1/28" > ipv4address

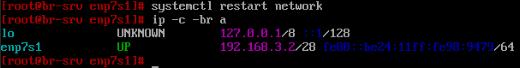

И перезагрузим сеть.

systemctl restart network

Проверяем как на рисунке 27

ip -c -br a

Рисунок 27 — Проверка

Заходим на BR-SRV

Задаём IP-адрес

Заходим

cd /etc/net/ifaces/

Проверяем

ls

Переходим в наш сетевой интерфейс (НАХОДИМСЯ в /etc/net/ifaces)

cd enp7s1

Задаём IP-адрес

echo "192.168.3.2/28" > ipv4address

Задаём временный DNS

echo "nameserver 77.88.8.8" > resolv.conf

Задаём шлюз

echo "default via 192.168.3.1" > ipv4route

![]()

Рисунок 28 — Задаём IP-адрес

Меняем dhcp на static

mcedit options

Рисунок 29 — Замена dhcp

Перезагрузим сеть

systemctl restart network

Проверить IP-адрес

ip -c -br a

Рисунок 30 — Проверка IP-адреса

ЗАДАНИЕ 3. Создайте локальные учетные записи на серверах HQ-SRV и BR-SRV:

• Создайте пользователя sshuser с паролем P@ssw0rd

• Идентификатор пользователя 2026

• Пользователь sshuser должен иметь возможность запускать sudo без

ввода пароля

• Создайте пользователя net_admin на маршрутизаторах HQ-RTR и BR-

RTR

• Пользователь net_admin имеет пароль P@ssw0rd

• При настройке ОС на базе Linux, запускать sudo без ввода пароля

• При настройке ОС отличных от Linux пользователь должен обладать

максимальными привилегиями.

Заходим на машину HQ-SRV

Создаём пользователя

useradd sshuser -u 2026

Задаём пароль " P@ssw0rd "

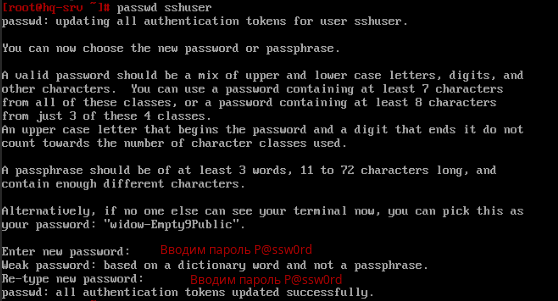

passwd sshuser После чего вводим наш пароль (P@ssw0rd). Рис.31

Рисунок 31 — Задание пароля

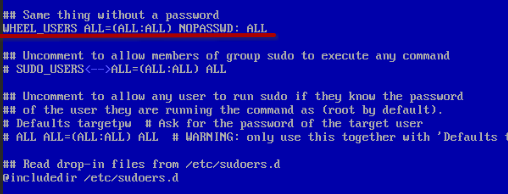

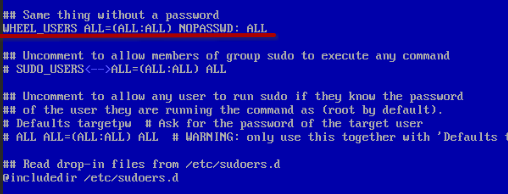

Настраиваем возможность запуска sudo без пароля (Для этого добавим пользователя в супер группу wheel. И расскоментируем в /etc/sudoers полные права).

Добавляем в группу wheel

usermod -aG wheel sshuser

Заходим в /etc/sudoers

mcedit /etc/sudoers

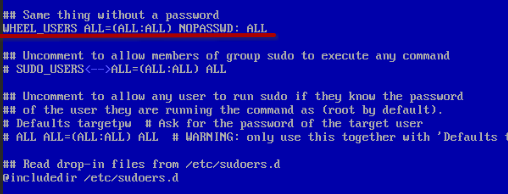

Ищем строку (Спускаемся в самый низ) " #WHEEL_USERS ALL=(ALL:ALL) NOPASSWD: ALL " и раскоментируем её (убераем #) как на рисунке 32

Рисунок 32 — файл /etc/sudoers

Заходим на машину BR-SRV

Создаём пользователя

useradd sshuser -u 2026

Задаём пароль " P@ssw0rd "

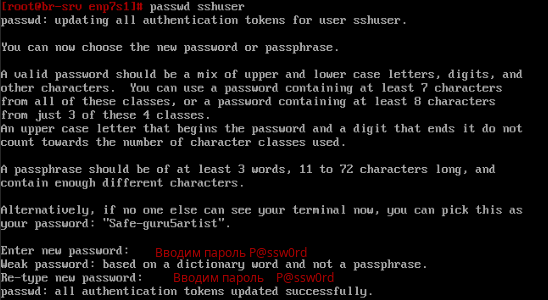

passwd sshuser После чего вводим наш пароль (P@ssw0rd). Рис.33

Рисунок 33 — Задание пароля

Настраиваем возможность запуска sudo без пароля (Для этого добавим пользователя в супер группу wheel. И расскоментируем в /etc/sudoers полные права).

Добавляем в группу wheel

usermod -aG wheel sshuser

Заходим в /etc/sudoers

mcedit /etc/sudoers

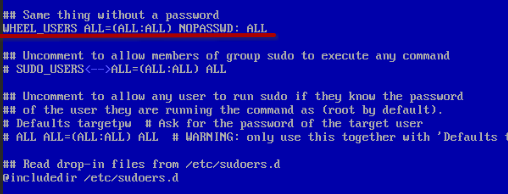

Ищем строку (Спускаемся в самый низ) " #WHEEL_USERS ALL=(ALL:ALL) NOPASSWD: ALL " и раскоментируем её (убираем #) как на рисунке 34

Рисунок 34 — файл /etc/sudoers

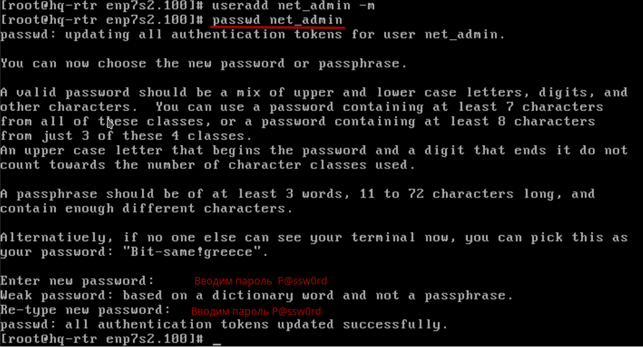

Заходим на машину HQ-RTR

Устанавливаем утилиты sudo

apt-get update && apt-get install sudo -y

Создаём пользователя (Вместе с домашней директорией, указывая -m)

useradd net_admin -m

Задаём пароль " P@ssw0rd "

passwd net_admin После чего вводим наш пароль (P@ssw0rd). Рис.35

Рисунок 35 — Задание пароля

Настраиваем возможность запуска sudo без пароля (Для этого добавим пользователя в супер группу wheel. И расскоментируем в /etc/sudoers полные права).

Добавляем в группу wheel

usermod -aG wheel net_admin

Заходим в /etc/sudoers

mcedit /etc/sudoers

Ищем строку (Спускаемся в самый низ) " #WHEEL_USERS ALL=(ALL:ALL) NOPASSWD: ALL " и раскоментируем её (убераем #) как на рисунке 36

Рисунок 36 — файл /etc/sudoers

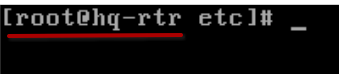

После чего можем проверить

su - net_admin

sudo cat /etc/passwd

И выходим из сессии net_admin

exit

После выхода из сесии, у вас должен быть пользователь root как на рисунке 37

Рисунок 37 — Пользователь для дальнейшей

работы

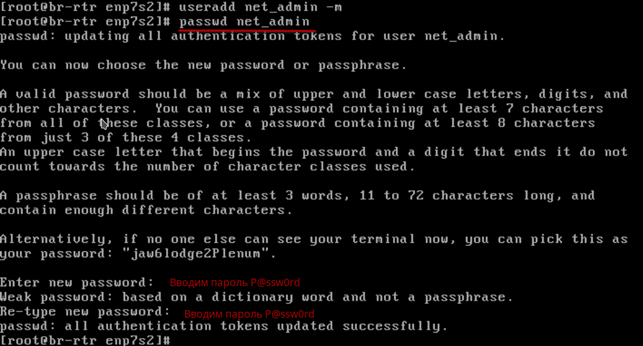

Заходим на машину BR-RTR

Устанавливаем утилиты sudo

apt-get update && apt-get install sudo -y

Создаём пользователя (Вместе с домашней директорией, указывая -m)

useradd net_admin -m

Задаём пароль " P@ssw0rd "

passwd net_admin После чего вводим наш пароль (P@ssw0rd). Рис.38

Рисунок 38 — Задание пароля

Настраиваем возможность запуска sudo без пароля (Для этого добавим пользователя в супер группу wheel. И расскоментируем в /etc/sudoers полные права).

Добавляем в группу wheel

usermod -aG wheel net_admin

Заходим в /etc/sudoers

mcedit /etc/sudoers

Ищем строку (Спускаемся в самый низ) " #WHEEL_USERS ALL=(ALL:ALL) NOPASSWD: ALL " и раскоментируем её (убераем #) как на рисунке 39

Рисунок 39 — файл /etc/sudoers

После чего можем проверить

su - net_admin

sudo cat /etc/passwd

И выходим из сессии net_admin

exit

После выхода из сесии, у вас должен быть пользователь root как на рисунке 40

Рис

унок 40 — Пользователь для дальнейшей

работы

ЗАДАНИЕ 4. Настройте коммутацию в сегменте HQ следующий образом

• Трафик HQ-SRV должен принадлежать VLAN 100

• Трафик HQ-CLI должен принадлежать VLAN 200

• Предусмотреть возможность передачи трафика управления в VLAN 999.

• Реализовать на HQ-RTR маршрутизацию трафика всех указанных VLAN с использованием одного сетевого адаптера ВМ/физического порта.

ЗАХОДИМ на HQ-SRV

Создаём виртуальный интерфейс.

Заходим в конфигурационный каталог сети

cd /etc/net/ifaces/

Проверяем

ls

cd enp7s1

Зададим IP-адрес, маршут по умолчанию и временный DNS

echo "192.168.1.2/27" > ipv4address

echo "default via 192.168.1.1" > ipv4route

echo "nameserver 77.88.8.8" > resolv.conf

Рисунок 41 — Команды

Отредактируем файл options

mcedit options

Заменим dhcp на static. Как на рисунке 42.1

Рисунок 42.1 — Настройка интерфейса

Сохраняем нажимая клавишу <F2> и выходим на клавишу <F10>

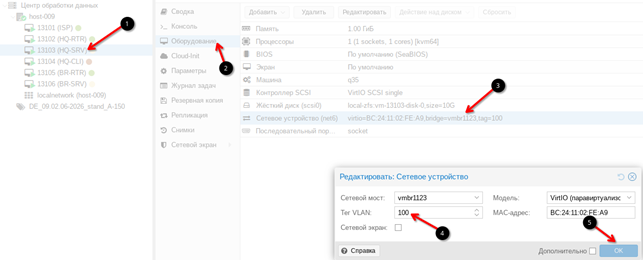

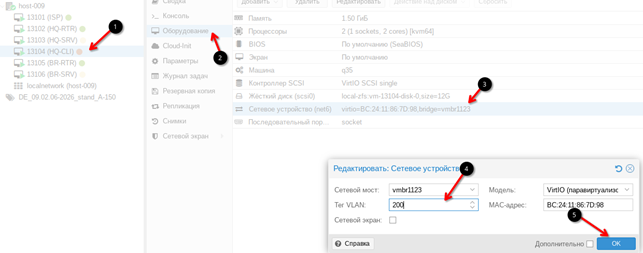

Средствами Proxmox выставим 100 тег VLAN. Для этого переходим в Proxmox в Оборудование (Hardware) → Сетевое устройство. Нажимаем дважды <ПКМ> по "vmbr1123". И в строке Тег VLAN (tag VLAN) пишем 100 и нажимаем ОК. Как на рисунке 43.

В ВАШЕМ СЛУЧАЕ НОМЕР vmbr может быть другой

Рисунок 43 — Настройка VLAN

Перезагружаем сеть

И проверяем

systemctl restart network

ip -c -br a

Как на рисунке 44

Рисунок 44 — Проверка присвоения

IP-адреса

Заходим на HQ-CLI

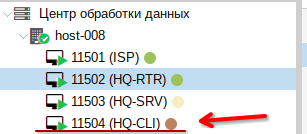

ЕСЛИ же не подгружается графическая оболочка. Вызываем консоль отдельным окном. Для этого в среде Proxmox нажимаем два раза <ПКМ> по машине HQ-CLI

Рисунок 45 — Машина HQ-CLI

Откроется отдельно консоль в виде окна. Нажимаем <Enter>

Появляется окно ввода логина. Входим под root’ом

Рисунок 46 — Окно HQ-CLI

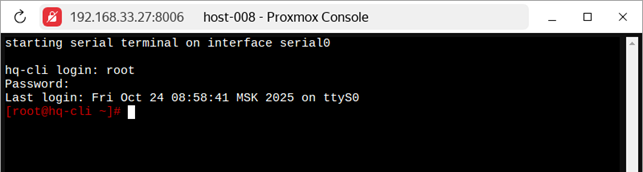

Создаём виртуальный интерфейс.

Заходим в конфигурационный каталог сети

cd /etc/net/ifaces/

Проверяем

ls

Заходим в интерфейс (enp7s1)

cd enp7s1

И удаляем файлы

rm -rf ipv4address

rm -rf ipv4route

rm -rf resolv.conf

Рисунок 46 — Проделанные выше команды

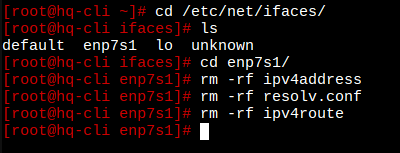

Средствами Proxmox выставим 200 тег VLAN. Для этого переходим в Proxmox в Оборудование (Hardware) → Сетевое устройство. Нажимаем дважды <ПКМ> по "vmbr1123". И в строке Тег VLAN (tag VLAN) пишем 200 и нажимаем ОК. Как на рисунках 47

Рисунок 47 — Proxmox

В ВАШЕМ СЛУЧАЕ НОМЕР vmbr может быть другой

Перезагружаем сеть (В случае долгой загрузки можем прекратить и начать заново, используя клавиши <Ctrl> + <C>)

systemctl restart network NetworkManager

Проверяем

ip -c -br a

Рисунок 48 — Проверка

ЗАДАНИЕ 5. Настройте безопасный удалённый доступ на серверах HQ-SRV и BR-SRV

- Для подключения используйте порт 2026

- Разрешите подключения исключительно пользователю sshuser

- Ограничьте количество попыток входа до двух

- Настройте баннер «Authroized access only»

Заходим на HQ-SRV

Заходим в файл sshd_config

mcedit /etc/openssh/sshd_config

Указываем строки как на рисунке 49

Port 2026

MaxAuthTries 2

AllowUsers sshuser

Banner /etc/openssh/bannermotd

Рисунок 49 — Файл sshd_config

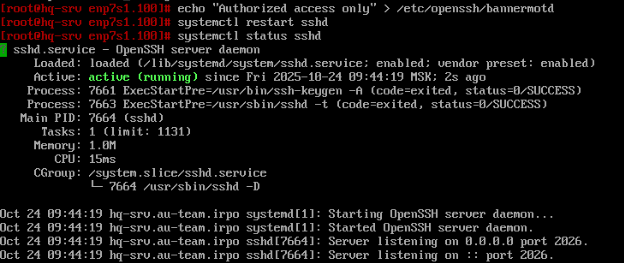

Сохраняем и выходим из файла. Запишем сам баннер

echo "Authorized access only" > /etc/openssh/bannermotd

Перезагрузим sshd и добавим в автозагрузку. Как на рисунке 50

systemctl restart sshd

systemctl enable --now sshd

Рисунок 50 — Создание баннера, перезагрузка

Рисунок 50 — Создание баннера, перезагрузка

Заходим на BR-SRV

Заходим в файл sshd_config

mcedit /etc/openssh/sshd_config

Указываем как на рисунке 51.

Port 2026

MaxAuthTries 2

AllowUsers sshuser

Banner /etc/openssh/bannermotd

Рисунок 51 — Файл sshd_config

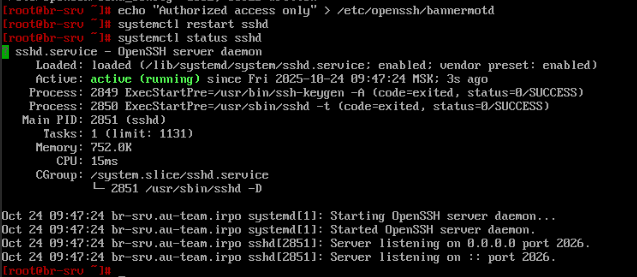

Сохраняем и выходим из файла. Запишем сам баннер

echo "Authorized access only" > /etc/openssh/bannermotd

Перезагрузим sshd и добавим в автозагрузку. Как на рисунке 52

systemctl restart sshd

systemctl enable --now sshd

Рисунок 52 — Создание баннера,

перезагрузка

ЗАДАНИЕ 6. Между офисами HQ и BR, на маршрутизаторах HQ-RTR и BR-RTR необходимо сконфигурировать ip-туннель

- На выбор технологии GRE или IP in IP

Заходим на HQ-RTR

Создаём директорию

mkdir /etc/net/ifaces/gre1 -p

Переходим в неё

cd /etc/net/ifaces/gre1

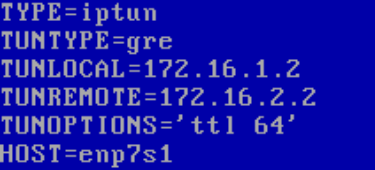

Создаём файл options и вносим данные

mcedit options

Содержимое:

TYPE=iptun

TUNTYPE=gre

TUNLOCAL=172.16.1.2

TUNREMOTE=172.16.2.2

TUNOPTIONS='ttl 64'

HOST=enp7s1

Как на рисунке 53

Рисунок 53 — Создание туннеля

Выдаём IP-адрес

echo "10.10.10.1/30" > ipv4address

Перезагружаемм сеть

systemctl restart network

Включаем модуль gre

modprobe gre

echo "gre" >> /etc/modules

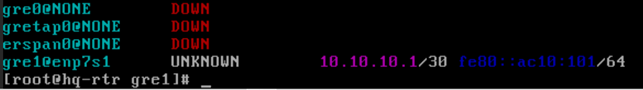

Проверяем. Вывод на рисунке 54

ip -c -br a

Рисунок 54 — Проверка существования

туннеля

Заходим на BR-RTR

Создаём директорию

mkdir /etc/net/ifaces/gre1 -p

Переходим в неё

cd /etc/net/ifaces/gre1

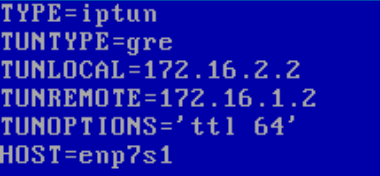

Создаём файл options и вносим данные

mcedit options

Содержимое:

TYPE=iptun

TUNTYPE=gre

TUNLOCAL=172.16.2.2

TUNREMOTE=172.16.1.2

TUNOPTIONS='ttl 64'

HOST=enp7s1

Как на рисунке 55

Рисунок 55 — Создание туннеля

Выдаём IP-адрес

echo "10.10.10.2/30" > ipv4address

Перезагружаем сеть

systemctl restart network

Включаем модуль gre

modprobe gre

echo "gre" >> /etc/modules

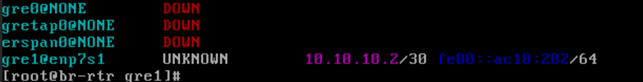

Проверяем. Вывод на рисунке 56

ip -c -br a

Рисунок 56 — Проверка

существования туннеля

ЗАДАНИЕ 7. Обеспечьте динамическую маршрутизацию на маршрутизаторах HQ-RTR и BR-RTR: сети одного офиса должны быть доступны из другого офиса и наоборот. Для обеспечения динамической маршрутизации используйте link state протокол на усмотрение участника

- Разрешите выбранный протокол только на интерфейсах ip-туннеля.

- Маршутизаторы должны делиться маршрутами только друг с другом.

- Обеспечьте защиту выбранного протокола посредством парольной защиты

ЗАХОДИМ на HQ-RTR

Устанавливаем пакет frr

apt-get install frr -y

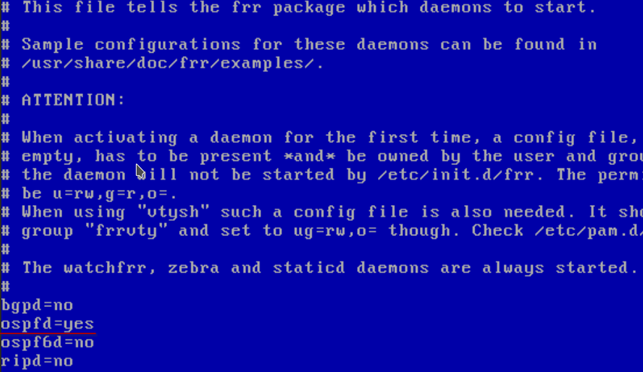

После чего переходим в файл

mcedit /etc/frr/daemons

И заменяем no на yes в строке ospfd=. Как на рисунке 57

Рисунок 57 — Файл daemons

Перезагружаем службу frr. И внеёсм в автозагрузку

systemctl restart frr

systemctl enable --now frr

Входим в режим настройки frr

vtysh

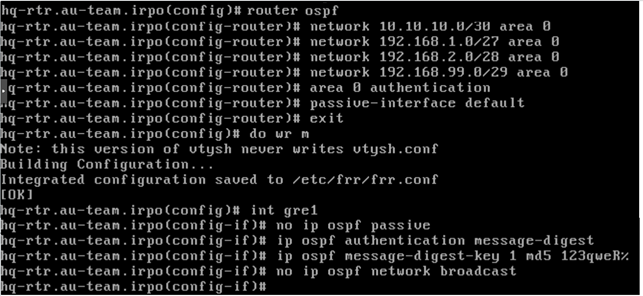

Попадаем в виртуальную консоль. Настраиваем ospf Cisco-подобными командами.

conf t

router ospf

network 10.10.10.0/30 area 0

network 192.168.1.0/27 area 0

network 192.168.2.0/28 area 0

network 192.168.99.0/29 area 0

area 0 authentication

passive-interface default

exit

do wr m

После чего для туннеля устанавливаем парольную защиту. И переводим в активный режим

int gre1

no ip ospf network broadcast

no ip ospf passive

ip ospf authentication message-digest

ip ospf message-digest-key 1 md5 123qweR%

exit

do wr m

Выходим

quit

exit

Все команды представлены на рисунке 58

Рисунок 58 — Конфигурация OSPF

ЗАХОДИМ на BR-RTR

Устанавливаем пакет frr

apt-get install frr -y

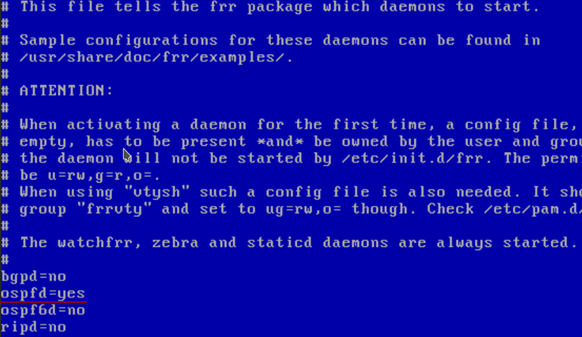

После чего переходим в файл

mcedit /etc/frr/daemons

И замеяем no на yes в строке ospfd=. Как на рисунке 59

Рисунок 59 — Файл daemons

Перезагружаем службу frr. И внесём в автозагрузку

systemctl restart frr

systemctl enable --now frr

Входим в режим настройки frr

vtysh

Попадаем в виртуальную консоль. Настраиваем ospf Cisco-подобными командами.

conf t

router ospf

network 10.10.10.0/30 area 0

network 192.168.3.0/28 area 0

area 0 authentication

passive-interface default

exit

do wr m

После чего для туннеля устанавливаем парольную защиту

int gre1

no ip ospf passive

no ip ospf network broadcast

ip ospf authentication message-digest

ip ospf message-digest-key 1 md5 123qweR%

exit

do wr m

Выходим

quit

exit

![]()

Рисунок 59.2 — OSPF на

BR-RTR

ЗАДАНИЕ 8. Настройка динамической трансляции адресов на маршрутизаторах HQ-RTR и BR-RTR

- Настройте динамическую трансляцию адресов для обоих офисов в сторону ISP, все устройства в офисах должны иметь доступ к сети Интернет.

Заходим на HQ-RTR

Установим пакет iptables

apt-get install iptables -y

Включаем маршрутизацию

Заменяем в строке net.ipv4.ip_forward 0 на 1 как на рисунке 60

mcedit /etc/net/sysctl.conf

![]()

Рисунок 60 — файл sysctl.conf

Задаём правила NAT

iptables -t nat -A POSTROUTING -o enp7s1 -j MASQUERADE

Сохраняем

iptables-save > /etc/sysconfig/iptables

Включаем и перезагружаем

systemctl enable --now iptables

systemctl restart iptables

systemctl restart network

Заходим на BR-RTR

Установим пакет iptables

apt-get install iptables -y

Включаем маршрутизацию

Заменяем в строке net.ipv4.ip_forward 0 на 1 как на рисунке 61

mcedit /etc/net/sysctl.conf

![]()

Рисунок 61 — файл sysctl.conf

Задаём правила NAT

iptables -t nat -A POSTROUTING -o enp7s1 -j MASQUERADE

Сохраняем

iptables-save > /etc/sysconfig/iptables

Включаем и перезагружаем

systemctl enable --now iptables

systemctl restart iptables

systemctl restart network

Пробуем сделать выход в Интернет с конечных устройств.. Пинг должен быть

![]()

Рисунок 62 — Проверка пинга br-srv

![]()

Рисунок 63 — Проверка пинга hq-srv

ЗАДАНИЕ 9. Настройте протокол динамической конфигурации хостов для сети в сторону HQ-CLI:

• Настройте нужную подсеть

• В качестве сервера DHCP выступает маршрутизатор HQ-RTR

• Клиентом является машина HQ-CLI

• Исключите из выдачи адрес маршрутизатора

• Адрес шлюза по умолчанию – адрес маршрутизатора HQ-RTR

• Адрес DNS-сервера для машины HQ-CLI – адрес сервера HQ-SRV

• DNS-суффикс – au-team.irpo

Заходим на HQ-RTR

Устанавливаем пакет dhcp. Успешная инсталляция указана на рисунке 64

apt-get install dhcp-server -y

![]()

Рисунок 64 — Успешный вывод

Укажем сетевой интерфейс, через который будет работать DHCP-сервер (enp7s2.200) в файле dhpcd. В строке DHCPDARGS='enp7s2.200'

Для этого заходим в

mcedit /etc/sysconfig/dhcpd

Меняем как на рисунке 65

![]()

Рисунок 65 — Файл dhcpd

Сохраняем файл. Нажимаем <F2>, чтобы сохранить и нажимаем <F10>, чтобы выйти.

После чего копируем макет для описания DHCP

cp /etc/dhcp/dhcpd.conf.example /etc/dhcp/dhcpd.conf

Заходим в файл

mcedit /etc/dhcp/dhcpd.conf

Находим файле строки

option domain-name "example.org";

option domain-name-servers ns1.example.org, n2.example.org;

![]()

Рисунок 66 — Файл dhcpd.conf

И заменяем на (как на рисунке 67)

option domain-name "au-team.irpo";

option domain-name-servers 192.168.1.2;

Расскоментируем строку authoritative (убираем # - решётку)

authoritative;

Оставляем строки

default-lease-time 6000;

max-lease-time 72000;

![]()

Рисунок 67 — Изменённый файл dhpcd.conf

Спускаемся ниже и находим структуру

subnet 10.254.239.0 netmask 255.255.255.224 {

range 10.254.239.10 10.254.239.20;

option routers rtr-239-0-1.example.org, rtr-239-0-2.example.org;

}

И заменяем на наше. Как на рисунке 68

subnet 192.168.2.0 netmask 255.255.255.240 {

range 192.168.2.2 192.168.2.14;

option routers 192.168.2.1;

}

![]()

Рисунок 68 — файл dhcpd.conf

В случае использования mcedit нажимаем клавишу <F2>, чтобы сохранить и затем клавишу <F10>, чтобы выйти из редактора.

Проверяем конфигурационный файл

dhcpd -t -cf /etc/dhcp/dhcpd.conf (Или можно коротко dhcpd -t)

![]()

Рисунок 69 — Вывод успешной конфигурации

файла.

Запускаем и добавляем в автозагрузку

systemctl enable --now dhcpd

После чего проверяем, работает ли он

systemctl status dhcpd

Проверка представлена на рисунке 70

![]()

Рисунок 70 — Работа dhcp-сервера

После чего заходим на HQ-CLI и перезагружаем сеть

systemctl restart network

И проверяем выдачу ip-адреса. Как на рисунке 71

ip -c -br a

![]()

Рисунок 71 — Проверка выдачи DHCP

Можем также проверить выход в Интернет используя ping

ЗАДАНИЕ 10. Настройте инфраструктуру разрешения доменных имён для офисов HQ и BR:

• Основной DNS-сервер реализован на HQ-SRV

• Сервер должен обеспечивать разрешение имён в сетевые адреса

устройств и обратно в соответствии с таблицей 3

• В качестве DNS сервера пересылки используйте любой общедоступный

DNS сервер(77.88.8.7, 77.88.8.3 или другие)

(Заполнить согласно таблице 3). Таблица представлена в конце

ЗАХОДИМ на HQ-SRV

Проверяем пинг в Интернет (Должен быть пинг)

ping ya.ru

Обновляем пакеты и устанавливает dnsmasq

apt-get update

apt-get install dnsmasq -y

После успешной инсталляции делаем nameserver себя

cd /etc/net/ifaces/enp7s1

echo "nameserver 127.0.0.1" > resolv.conf

echo "search au-team.irpo" >> resolv.conf

Перезагружаем сеть

systemctl restart network

И заходим в конфигурационный файл dnsmasq

mcedit /etc/dnsmasq.conf

И добавляем записи в начале, как на рисунке 72

![]()

Рисунок 72 — Файл dnsmasq.conf

Сохраняем и выходим из файла.

Перезагрузим и включим, добавим в автозагрузку dnsmasq

systemctl restart dnsmasq

systemctl enable --now dnsmasq

Проверяем работу

systemctl status dnsmasq

И пробуем пропинговать записи

ping br-rtr

ping hq-rtr

Как на рисунке 73

![]()

Рисунок 73 — Проверка работоспособности

![]()

Рисунок 74 — Таблица записей DNS

Заходим на BR-RTR, HQ-RTR, BR-SRV и добавляем в resolv.conf наш HQ-SRV, используя текстовый редактор vim или mcedit

BR-RTR: /etc/net/ifaces/enp7s1/resolv.conf

HQ-RTR: /etc/net/ifaces/enp7s1/resolv.conf

BR-SRV: /etc/net/ifaces/enp7s1/resolv.conf

И в файл resolv.conf запишем строку. Как на рисунке 75

nameserver 192.168.1.2

search au-team.irpo

![]()

Рисунок 75 — файл resolv.conf

После чего перезагружаем сеть

systemctl restart network

И пробуем пинговать по имени

ping br-rtr

![]()

Рисунок 76 — Успешный пинг

ЗАДАНИЕ 11. Настройте часовой пояс на всех устройствах (за исключением виртуального коммутатора, в случае его использования) согласно месту проведения экзамена

После чего заходим на все машины (ISP, BR-RTR, HQ-RTR, HQ-SRV, HQ-CLI, BR-SRV) и задаём нашу зону

НА ISP, BR-RTR, HQ-RTR установим tzdata

apt-get install tzdata -y

Задаём нашу зону

timedatectl set-timezone Europe/Moscow

Проверяем

date

![]()

Рисунок 77 — Проверка

НА HQ-CLI, HQ-SRV, BR-SRV

Задаём нашу зону

timedatectl set-timezone Europe/Moscow

Проверяем

date

![]()

Рисунок 78 — Проверка

ПРИЛОЖЕНИЕ А

![]() Таблица — Приложение А

Таблица — Приложение А